Cею записью, я бы хотел провести небольшой ликбез по информационной безопасности для тех, кто читает этот сайт (если таковые имеются). Располагайтесь поудобнее, сегодня у нас в гостях Wireshark, халявный вай-фай и тролльфейс! :D

Все мы бываем в поездках, командировках в других странах/регионах. В условиях дорогого мобильного интернета и отсутствия на руках необходимого оборудования, мы начинаем искать халявный wifi, чтобы получить доступ в сеть. Насколько это безопасно? Абсолютно. Не безопасно :D Фактически, подключаясь к незнакомой wifi сети и пользуясь ее интернетом — вы компрометируете все те свои учетки, к которым подключаетесь.

Говорят проблема сниффинга (подслушивания сетевого трафика) в прошлом. Отчасти это так, в кабельных Ethernet сетях. На замену старых небезопасных концентраторов (которые гоняли весь трафик между портами) пришли свичи (которые его сегментируют). Однако и это не спасает, трафик можно ‘завернуть’ (сисадмином или злодеем, с админскими возможностями) куда надо и шнур у вас в руках — также не панацея. Настоящим раем для cниффинга стал рассвет беспроводных сетей, в т.ч. wifi. В любой нормальной кафешке есть своя точка доступа. Не правда ли?) Халява, нямка же…

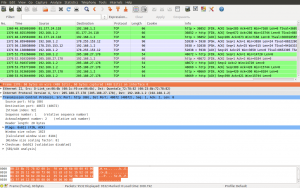

Итак, программа wireshark (есть почти на всех ОСях) — считается самым мощным инструментом для анализа сетевой безопасности и.. сниффинга. Это как пистолет, он беспристрастен. Его можно использовать как во благо, так и во зло. У любого, кто находится с вами в одной wifi сети — может быть включен сниффер. Любой может сделать вас беззащитной жертвой. Там выглядит наша акула:

Кошмар и ужасть?) Отнюдь. В софт заложено море функций и возможностей. Но сейчас мы остановимся лишь на самом основном — захват и анализ пакетов. Жмем старт, выбираем нашу сетевую карту и.. поехали. Потом логи можно будет сохранить.

Суть в чем. Грубо говоря, часть передаваемых данных проходит в открытом виде (бери не хочу), часть слегка зашифрованы, а часть нормально.

В открытом виде передаются все по протоколу FTP, пароли к некоторым сайтам, зачастую авторизация почтовых программ (с персональными почтовыми ящиками на своих сайтах, например на хостинге) тоже проходит в открытом виде. Этим пользоваться в поездках вообще нельзя, если вам уж так вдруг приспичило поюзать халявный вай-вай.. Для почты же, рекомендую заворачивать почтовый трафик (отправлять копии писем) на более защищенный ящик (созданный специально для таких случаев).

Условно защищенными есть IM-мессенджеры, Skype, сайты работающие по http протоколу — но шифрующие и заметающие следы от своих cookie. Тут я бы порекомендовал использовать Jabber, или плагин OTR для аськи. А все остальное можно декодировать и теоретически — взломать. Тут все зависит от сложности вашего пароля (а в любимой асечке он состоит максимум из 8 символов, и шифруется для «честного слова», привет-пока).

Защищенными считаются сайты, работающие по https протоколу (все основные почты, соц. сети). Однако особо не расслабляйтесь, все это условно. Об этом далее.

Далее.. как можно таким образом угнать вашу учетку? Можно найти сам пароль и логин в логах сниффера (возможно с применением декодирования), можно найти его хеш-сумму и попробовать подобрать к ней пароль, а можно просто украсть ваши cookie файлы.. и поставить их себе. Вах, даже пароль не нужен. Раз-два и в дамки? Точно.

Однако для будущих кулхацкеров хотелось бы добавить, что не все так просто. Популярные сервисы, во-первых, почти все уже работают на https (даже ‘уютненький’ вконтактик… правда он не включен по умолчанию :D Нагрузка на сервера же, вы чего!) А во-вторых, их куки нормально защищены. Используются самые ‘грязные’ приемы, привязка к IP, к железу (в особо запущенных случаях) и тд, поэтому обычная подмена куков не поможет. Но уязвимостей во всех это заморочках пруд пруди, так что это вечная борьба бобра с ослом :) Куки своровать же легко, даже очень легко — они есть в логах wireshark, потом достаточно импортировать их к себе в браузер (например в огнелиса, плагин edit cookies, ваш К.О.)

На самом деле (с) ‘Лурк’. Любую точку доступа можно защитить, поставив рядом к ней сервачок и поколдовав с IPsec. Однако, кому это надо? Доброму дяде, владельцу кафе? Ага щаз. Сами беспокойтесь за сохранность своих данных. Используйте VPN, тогда ваши пароли никто не узнает… кроме владельца серверов этого VPN. Отсюда забавная ситуация, нормальный VPN стоит нормально (от 10$ в месяц), есть конечно дешевле, но. Честность и качество VPN ровно пропорционально его стоимости. Но если вы все еще верите в доброго дядю… ну что ж, это непоправимо.

Итак делаем выводы. Старайтесь не использовать эти ваши free-wifi, или использовать их в случае крайней необходимости. Хватит уже верить в доброго соседа Васю, который забыл поставить пароль себе на домашнем роутере.. и шарит свой Инет на весь дом. Не ведитесь на ярко выраженные названия SSID, типа ‘FREE-WIFI’ — это палево. Хватит записывать пароль в блокнотах (упасибоже еще и в виндовых). Используйте нормальные менеджеры паролей, все пароли везде должны быть разными, состоять из рандомного набора символов и быть максимально допустимой длинны. Даже это не является панацеей. Но соблюдая основные правила по безопасности (например, не использовать Windows ;D), храня пароли в зашифрованном виде и не палясь особо в free-wifi — вы защитите себя от огромной толпы псевдо-хакеров, жаждущих загрузить порнофото в ваш профиль vk.. блин, и зачем я написал эту статью? :D Авось кто-нить и загрузил бы их вам, нефиг пользоваться соц. сетями :P

На сегодня все.

Статья интересная и нужная. Жаль, что только мало кто из пользователей задумывается на тему безопасности Wi-Fi!

Про опасность использования Windows (например, не использовать Windows ;D) — согласен только частично. Да, она представляет некоторую опасность, если в ней постоянно выходить в Интернет как администратор. Но если выходить как пользователь (или лучше гость) — можно многих проблем с безопасностью избежать!